Politici de securitate pentru retelele

LAN

Tehnician

operator tehnica de calcul

Argument

In zilele noastre a aparut un concept

care va revolutiona progresul omenirii, avand din punct de vedere istoric

insemnatatea pe care a avut-o revolutia industriala. Societatea

informationala poate fi gasita la intersectia dintre

ramurile ,alta data distincte, ale telecomunicatiilor si

calculatoarelor, grupate in jurul informatiei digitale. Privita

separat, fiecare dintre aceste ramuri a contribuit in timpul ultimului secol la

o crestere a standardului nostru de viata, lasand in urma

schimbari sociale pe scara larga.

Forta conducatoare a acestei

societati este, pe de o parte, cresterea puterii de prelucrare a

calculatoarelor, insotite de o scadere a pretului acestora, iar

pe de alta parte posibilitatea conectarii calculatoarelor la

retele, permitandu-se astfel partajarea datelor, a aplicatiilor,

a puterii de calcul, la distante de dimensiunile unui birou sau ale

intregului mapamond.

Se spune ca un calculator este construit

dintr-un ansamblu de doua componente: resurse fizice (hardware) si de

programe (software), care asigura prelucrarea automata a datelor. Cu

alte cuvinte este o masina care usureaza activitatea

umana. Aici intervine factorul uman, omul fiind de fapt o a treia

componenta. Cele trei aspecte, uman, software si hardware nu sunt

independente. Perfectionarea unuia dintre aspecte determina si

progresul celorlalte doua, chiar daca nu in acelasi ritm. De

perfectionarea componentelor hardware si software se ocupa multi

oameni cu experienta, insa de progresul factorului uman trebuie

sa ne ocupam noi insine.

Calculatorul ne ajuta sa dam

viata ideilor - capteaza cuvinte, reda imagini,

controleaza alte masini. El este o extensie a

posibilitatilor umane, care ne permite sa ne depasim

limitele.

Acest proiect vine in intampinarea acestei

idei, oferind o posibilitate de a

invata si aprofunda cunostintele necesare

oricarui tanar din ziua de azi.

« Modul cum culegi, administrezi si

folosesti informatia fac din tine un castigator sau un

infrant in viata », asa subliniaza Bill Gates rolul

actual al sistemelor de calcul in viata noastra, a tuturor.

LAN sau Local Area Network este o retea de

computere care se poate desfasura intr-un spatiu geografic restrans, cum ar fi

un birou sau un grup de cladiri, asa cum ar fi de exemplu o scoala.

Caracteristicile definitorii ale LAN-ului in contrast cu WAN (Wide Area

Networks), includ, rate de transfer date mai mari, spatiu geografic restrans si

lipsa necesitatii de linii de telecomunicatii.

Un firewall poate tine la distanta traficul Internet cu

intentii rele, de exemplu hackerii, viermii si anumite tipuri de

virusi, inainte ca acestia sa puna probleme sistemului. In

plus, un paravan de protectie poate impiedica participarea computerului la

un atac impotriva altora, fara cunostinta sau vointa

utilizatorului. Utilizarea unui paravan de protectie este importanta

in special daca reteaua sau computerul de protejat sunt conectate in

permanenta la Internet.

Local Area Network

Termenul Local Area Network, prescurtat

LAN, provine din limba engleza unde inseamna 'retea

locala' (de calculatoare). O retea locala reprezinta

un ansamblu de mijloace de transmisiune si de sisteme de calcul folosite

pentru transportarea si prelucrarea informatiei. Ele sunt frecvent

utilizate pentru a conecta calculatoarele personale si statiile de

lucru (workstation) din

birourile companiilor si fabricilor, cu scopul de a partaja resurse (de

exemplu imprimantele) si de a face schimb de informatii.

LAN sau Local Area Network este o retea de

computere care se poate desfasura intr-un spatiu geografic restrans, cum ar fi

un birou sau un grup de cladiri, asa cum ar fi de exemplu o scoala.

Caracteristicile definitorii ale LAN-ului in contrast cu WAN (Wide Area

Networks), includ, rate de transfer date mai mari, spatiu geografic restrans si

lipsa necesitatii de linii de telecomunicatii.

informatii tehnice

Retelele locale au

dimensiuni relativ restranse, de pana la cateva sute de metri, ceea ce

inseamna ca timpul de transmisie in cazul cel mai defavorabil este

limitat si cunoscut dinainte. Cunoscand aceasta limita, este posibil

sa se implementeze anumite tehnici simple care altfel nu ar fi fost

posibile. Totodata, se simplifica administrarea retelei.

Retelele locale utilizeaza frecvent o tehnologie de transmisie

bazata pe un singur cablu tip Ethernet. Din punct de vedere topologic este

vorba de axa unui sistem 'magistrala' (bus), la care sunt

atasate toate masinile, asa cum erau odata dispuse

cablurile telefonice obisnuite din zonele rurale.

Ethernet prin caplu UTP (Unshielded Twisted Pair) alaturi de mufa RJ 45 sunt

cele mai comune si utilizate tehnologii pentru conectarea unei retele de

computere.

Viteza maxima a Ethernet variaza

intre 3 Mbit/s si 10 Gbit/s in timp ce cablul de transfer poate fi cablu

coaxial, cablu UTP sau fibra optica.

O serie de dispozitive Ethernet suporta porturi cu viteza multipla,

utilizand auto-negotiation pentru a seta viteza si duplexul pentru alegerea

celor mai bune valori suportate de ambele dispozitive conectate. Daca

auto-negation nu functioneaza un dispozitiv multi-viteza va detecta viteza

partenerului sau dar va functiona la jumatate din duplex.

Cu toate ca Ethernet este cel mai comun layer data link si IP ca protocol

network layer, mai multe optiuni au fost utilizate de lungul timpului, unele

dintre ele ramanand in discutie la nivel de cercetare.

LAN-urile

de dimensiuni mici sunt constituite de obicei din mai multe switch-uri legate

unul cu altul de obicei cu unul dintre ele conectat la un router, la un modem

pentru cablu sau la un modem DSL pentru acces Internet.

LAN-urile de dimensiuni mari sunt caracterizate prin utilizarea de

legaturi redundante cu switchuri care utilizeaza protocolul spanning tree

pentru a preveni bucle, prin abilitatea lor de a administra tipuri diferite de

trafic via QoS (Quality of Service) si de a segrega traficul prin VLAN.

Aceste tipuri de LAN sunt constituite de asemenea de o mare varietate

de dispozitive de retea cum sunt switchurile, firewall-urile, router-ele,

senzorii de retea etc.

In mod uzual retelele tip LAN au conexiuni cu alte LAN-uri prin trasee

inchiriate, prin servicii de transfer inchiriate sau prin "tunneling" pe

Internet prin tehnologiile VPN. In functie de cum sunt configurate conexiunile,

de cum sunt securizate si de ce dimensiune maxima sunt capabile ele devin parte

a MAN (Metropolitan Area Network), WAN (Wide Area Network) sau chiar parte a

Internetului.

Retelele locale traditionale functioneaza la viteze

cuprinse intre 10 si 100 Mbps, au intarzieri mici (zeci de microsecunde)

si produc erori foarte putine. Retelele locale mai noi pot opera

la viteze mai mari, pana la cateva sute de megabiti/sec.

Reteaua locala de calculatoare este o combinatie de

componente hardware si software:

- sistemele de

calcul care se interconecteaza ;

- adaptoare sau

placi de retea Network Interface Card (NIC) ;

- mediul fizic de

comunicatie, care poate fi un cablu, dar si unde radio, deci

fara fir (wireless) ;

- unitati

de interconectare (concentratoare / repetoare / switches etc.) ;

- software pentru

administrarea retelei.

Securitatea retelelor LAN

Ca o

definitie, sistemul de calcul reprezinta un ansamblu de componente

hardware (dispozitive) si componente software (sistem de operare si

programe specializate) ce ofera servicii utilizatorului pentru coordonarea

si controlul executarii operatiilor prin intermediul programelor.

Principiile

de baza ale securitatii sistemelor informatice s-au schimbat

relativ putin in ultimii ani. Exista doua mari categorii -

protectia la nivel fizic (garduri, usi cu incuietori, lacate,

etc.) si la nivel informational (accesare prin intermediul unor

dispozitive electronice si/sau a unor aplicatii software, a

informatiilor dintr-un sistem de clacul - in mod general, in mod

particular, informatiilor dintr-un calculator dintr-o retea de

calculatoare).

Utilizarea

echipamentelor de tip router si aplicarea listelor de control al

accesului, impreuna cu controlul traficului ce intra si iese din

retele utilizand solutii firewall reprezinta si in prezent,

tehnicile principale pentru protectie perimetrala. Facand parte

din categoria tehnicilor de tip pasiv, cele doua nivele de protectie

au fost continuu optimizate din punct de vedere al performantelor,

functionalitatilor si al administrarii.

Cresterea

sustinuta a numarului de atacuri si a

complexitatii acestora, precum si necesitatea de tehnologii de

protectie activa, sunt motivele ce au condus la introducerea in

domeniu de noi tehnologii.

Pentru a reduce riscurile de

securitate in utilizarea si administrarea

sistemelor IT, cea mai buna strategie este cea pe ansamblu (security in

depth).

La polul opus se afla abordarea

punctuala, a implementarii unui sistem specific de securitate, de exemplu

antivirus sau detectarea accesului neautorizat(Intrusion Detection Systems -

IDS).

Desi aceste sisteme sunt foarte

utile in cadrul ariei specifice de aplicabilitate, aceasta abordare

lasa descoperite alte zone cu posibile brese de securitate.

Ca si concepte

distincte care trateaza problema securitatii deosebim:

securitatea implementata

inca din faza de proiectare - security by design

securitatea bazata pe mai

multe nivele - security in depth.

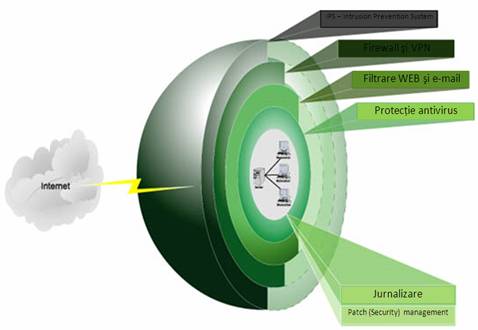

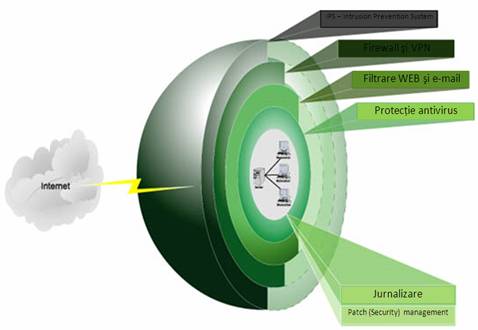

In-depth security"

sau "defence in depth" este un

principiu bazat pe mai multe "straturi" de securitate in vederea

protejarii sistemului sau retelei din care face parte.

Folosirea de nivele(layers) diferite de

protectie, de la diferiti producatori ofera o

protectie substantial mai buna. Este posibil ca un hacker

sa dezvolte un exploit(vulnerabilitate folosita in scopuri

necinstite) care sa permita sa treaca de diferite tipuri de

securitate, sau sa invete anumite tehnici folosite de unii

producatori, permitandu-le sa faca acel tip de securitate (acel

nivel) inefectiv.

Folosind o

securitate bazata pe diferite nivele de protectie veti fi

protejati de majoritatea persoanelor rauvoitoare, cu exceptia celor

mai destepti si mai dedicati. Ca o regula de baza

(nivele minime de securitate instalate) se sugereaza urmatoarele

produse:

a)

firewall - o bariera protectiva

intre calculator, reateaua interna si lumea din jur. Traficul

din interior si spre exterior este filtrat, restrictionat, blocand

eventualele transmisii nenecesare. Folosind reguli stricte de acces la nivel de

aplicatii si utilizatori, se poate imbunatati

substantial securitatea sistemului si a retelei locale;

b)

antivirus - un software instalat cu scopul

clar de a te proteja de virusi, viermi si alte coduri

malitioase. Majoritatea aplicatiilor antivirus monitorizeaza traficul

in fiecare moment, scanand in timp ce se navigheaza pe Internet sau

scanand mesajele primite pe mail (cu tot cu atasamente) si periodic

oferind posibilitatea rularii unei scanari la nivelul intregului

sistem in cautarea de cod malitios;

c)

Intrusion Detection System (IDS) si Intrusion Prevention

System(IPS o varianta mai speciala a IDS) - un

dispozitiv sau o aplicatie folosit(a) pentru a inspecta intregul

trafic dintr-o retea si de a trimite mesaje de alerta

utilizatorului sau administratorului sistemului cu privire la incercari

neautorizate de acces. Principalele metode de monitorizare sunt cele bazate pe

semnaturi si cele bazate pe anomalii. Functie de metodele

folosite IDS-ul poate ramane la stadiul de a alerta utilizatori sau poate

fi programat sa blocheze automat traficul sau chiar programat sa

raspunda intr-un anumit fel.

Majoritatea

companiilor care se ocupa de securitatea sistemelor informatice sunt de

acord cu privire la urmatoarele nivele minime care trebuiesc satisfacute

pentru a fi protejati la un nivel minim acceptabil:

a)

necestitatea instalarii unei

aplicatii de tip anti-virus: aceasta aplicatie este vitala

sa fie instalata si mai mult, sa aiba toate

actualizarile la zi in ceea ce priveste definitiile de virusi;

b)

aplicatie de tip firewall - aceasta

aplicatie a devenit o cel putin la fel de importanta

componenta ca cea anterioara;

c)

aplicatie de tip anti-spyware

care sa fie la fel, actualizata cat mai des;

d)

criptarea informatiilor cu

satut personal, privat;

e)

este foarte important si ca

utilizatorul sa foloseasca parole cat mai "bune" si aici ne

referim la lungimea lor (la ora actuala o parola de 4 caractere se

poate sparge intr-un timp foate scurt de ordinul zecilor de minute, la o parola

de 8 caractere acest lucru ajungand la ordinul zilelor, mai ales daca

contin simboluri, cifre si litere atat mici cat si mari);

f)

nu in ultimul rand este foarte

important ca utilizatorul sa aiba o conduita precauta,

sa nu descarce orice programe gasite pe net, sa citeasca

orice mesaj de atentionare venit din partea aplicatiilor de tip

antivirus, firewall, anti-spyware;

g)

realizarea periodica de

backup-uri ale datelor pentru a putea fi protejat in cazul unor atacuri

reusite sau incidente de genul incendiilor, innundatiilor sau altor

forme asemanatoare.

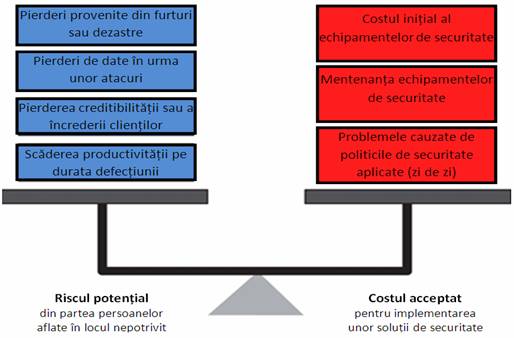

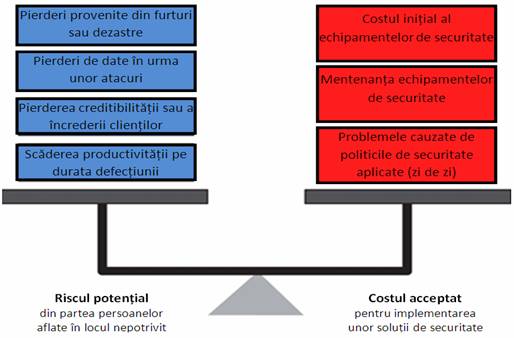

Diagrama

decizionala in vederea implementarii unor nivele minime de securitate

in raport cu costul implementarii (relatia risc/cost)

Nivele distincte pentru cresterea securitatii unei

retele

ATACURI

Pentru a se putea intelege

ceea ce doreste a se "apara" in cadrul retelei, mai intai

sa discutam de natura atacurilor ce pandesc o retea de

calculatoare. Acestea se identifica in trei mari categorii:

confidentialitate, disponibilitate si confidentialitate. Intre

acestea exista o interdependenta foarte stransa,

evidentiindu-se faptul ca disponibilitatea si

confidentialitatea sunt efectiv legate de integritate.

Pentru a intelege ceea ce se ascund in spatele acestor trei

notiuni, sa detaliem:

a)

Atacuri care se refera la

integritatea retelei ca suma de echipamente interconectate si a

legaturilor dintre acestea si/sau la integritatea datelor ce circula

in cadul ei. Aceasta categorie genereaza politici diferite prin

prisma celor doua forme de integritate: fizica - a echipamentelor

si legaturilor dintre acestea si informationala - relativ

la date si folosirea lor.

b)

Atacuri care atenteaza la

confidentialitatea sistemului. Prin aceasta intlegem informatia

care este disponibila doar in cazurile in care politicile de securitate

sunt in indeplinite.

Atacuri care atenteaza la

disponibilitate se refera la acele forme de atac care incearca sau

chiar reusesc sa faca innutilizabil sistemul prin privarea

posibilitatii de a-si oferi disponibilitatea (raspunsul

si tratarea cererilor existente) utilizatorilor inregistrati sau pur

si simplu prin punerea sistemului in forma de "negare a serviciilor".

Retelele

si resursele atasate de aceastea sunt expuse diferitor tipuri de

atacuri potentiale, cum ar fi: atacuri la integritate (atacuri la

autentificare, furtul sesiunilor, atacuri de protocol, tehnici de manipulare -

"social engineering", tehnici de manipulare neglijente, abuz de privilegii

explorarea usilor din spate - "backdoors"), atacuri la

confidentialitate (divulgarea neglijenta, interceptarea

informatiei, acumularea informatiilor) si atacuri la disponibilitate

(interferente, supresii, furnizarea de informatii neasteptate)

forme de atac detaliate in cele ce urmeaza.

Atacurile de

autentificare - situatia in care o persoana

sau un program reuseste sa se identifice ca o alta

persoana/aplicatie si astfel sa obtina diferite

avantaje nelegitime (spoofing). Include furtul direct de parole

(shoulder-surfing) sau prin ghicirea sau dezvaluirea acestora.

Aceasta forma de atac se poate contracara de cele mai multe ori prin

educarea utilizatorilor.

Furtul sesiunilor - o forma prin care un utilizator care a

fost autentificat este "inlocuit" de atacator folosindu-se de toate

privilegiile acestuia pentru accesul la informatii sensibile.

Atacurile protocoalelor - de multe ori aceasta forma de

atac se bazeaza pe slabiciunile sistemelor criptografice. Unele forme

de atac se bazeaza pana si pe cronometrarea operatiilor

necesare relizarii criptarii. Este o forma "elevata", de

multe ori problemele bazandu-se pe posibilitatea aflarii unor erori

matematice sau a unor "slabiciuni" care permit ca o cheie criptografica

sa fie derivata algebric(sau geometric prin extrapolare).

Tehnici de manipulare - este o

forma de atac care ia amploare prin prisma "increderii" si oferirii

unor informatii private, sensibile unor persoane neautorizate. Drept

exemplu: atacatorul suna un angajat si pretinzand a fi un membru al

echipei IT din cadrul companiei sau a unei companii recunoscute in domeniul IT,

ii cere parola. Prin intermediul acesteia atacatorul folosindu-se de toate

privilegiile utilizatorului pentru a-si incepe actul propriu-zis.

Metode de acces

neglijente - discutam aici in special de

aplicata de tip firewall. Este de mentionat ca aceasta este una

dintre cele mai raspandite forme, deoarece desi majoritatea

producatorilor de sisteme de operare ofera intr-o forma

graturita aplicatia de tip firewall, multi utilizatori din cauza

neinformarii sau necunoasterii modului de folosire sau doar din

dorinta de a nu fi "sacait" dezactiveaza acea aplicatie. Prin

prisma administatorului este de mentionat ca instalarea unui firewall

intr-o forma cat mai cuprinzatoare si documentata ii poate

oferi posibilitati de evidenta foarte clara a ceea ce

se intampla intr-o retea.

Este de

mentionat si forma mai specila a metodei de manipulare

numita metoda informatiilor

neasteptate sau a furnizarii de informatii neastepate.

Aceasta metoda se bazeaza pe

aparitia unor erori - generate de introducerea de scenarii care produc

astfel de erori sau de invalidarea corecta a datelor de intrare. Cea mai

comuna forma a acestei metode este conceptul de "buffer underfolw"

sau inundarea zonei tampon - care implica ca atacatorul sa

introduca mai multe date decat aplicatia poate citi, generand astfel

ca programul sa se comporte intr-o forma in care proiectantul nu a

intentionat-o.

O forma

speciala de atac este cea a abuzului

de privilegii. Este speciala si din cauza faptului ca se

refera, conform unui studiu realizat la nivel international care

ofera drept procent al provenientelor de atac o valoare de 80% ca

fiind cele venite din interior, marea majoritate venind din partea unor

angajati sau fost angajati nemultumiti sau in cautarea

unor informatii ce le pot aduce beneficii personale(de ordin material sau

nu).

Folosirea de Backdoors - este o

metoda ce se refera la unele "erori" de cele mai multe ori introduse

intentionate in cadrul aplicatiilor, "erori" ce pot oferi acces la

sistemul pe care ruleaza. O astfel de metoda este practicata de

unii programatori sau angajatii prin contract - pentru realizarea

"suportului" neconditionat al aplicatiei respective. O forma

grava a acestei metode este faptul ca este foarte greu de depistat

si remediat.

Divulgarea

neglijenta are lor in momentul in care

informatia devine accesibila in mod accidental atacatorului. Un

exemplu elocvent: planurile unui nou produs, mentionate accidental intr-un

mail care a trecut prin Internet si astfel a ajuns sa fie interceptat

de catre un atacator.

Metoda acumularii de informatii se foloseste de culegerea de informatii din diferite surse

pentru a deduce unele informatii private. Ex. studierea bugetelor unui

departament inainte si dupa angajarea unei persoane pot conduce la

aflarea salariului acesteia. Intrucat este o metoda destul de

complexa, protectia impotriva ei nu este bine definita, fiind

legata de totalitatea politicilor de securitate definite si folosite.

Interceptia informatiei - este metoda prin care informatia este interceptata la

momentul trecerii printr-un mediu nesigur, nesupravegheat corespunzator.

Ca metoda profilactica se desprinde folosirea de protocoale de

criptare precum si folosirea retelelor private virtuale (VPN) pentru

transferul informatiilor dintr-o locatie intr-alta.

Intrucat nu exista o

autoritate centralizata care sa asigure managementul retelelor

este necesar instalarea de diferite nivele de securitate pentru siguranta

traficului. Dintre aceste nivele mentionam: firewalls, routers,

Intrusion Detection Systems si alte componente: VPN, criptari etc

CRIPTAREA

Criptarea este o alta

metoda importanta de protejare a informatiilor sensibile stocate

in sistemele de calcul, dar si a celor care sunt transmise pe liniile de

comunicatie.

Criptarea mesajelor de posta

electronica transmise prin retea protejeaza informatiile in

cazul in care un intrus patrunde in retea.

Informatiile

care sunt criptate raman sigure chiar daca sunt transmise printr-o

retea care nu ofera o securitate intrinseca puternica

deoarece chiar si in cazul interceptarii acestea nu pot fi

intelese direct.

Algoritmul de criptare este, in sine, un procedeu

enumerabil, pas cu pas, utilizat atat pentru criptarea ori cifrarea textului

initial (numit si textul clar) cat si pentru descifrarea, ori

decripatrea, textelor protejate prin criptare. Exista foarte multi

algoritmi de criptare, unii dintre acestia fiind extrem de simpli si

este posibila definirea unui mecanism propriu de criptare la nivelul

fiecarui utilizator.

Cifrarea este transformarea

criptografica a unui mesaj. Mesajul poate fi constituit din dintr-o

multime de caractere ori de biti.

Cifrul

bloc se obtine prin partitionarea textului clar in blocuri de

aceeasi lungime

Criptarea cu cheie secreta (SKC - secret key criptogrphy) foloseste o

singura cheie atat pentru criptare cat si pentru decriptare.

Expeditorul utilizeaza cheia pentru criptarea textului clar si

trimite textul criptat destinatarului. Destinatarul aplica aceasi

cheie in scopul decriptarii mesajului si recupereaza textul

clar. Pentru ca procedeul face uz de o singura cheie, acest procedeu

mai este numit si criptarea simetrica.

In criptografie exista cateva tipuri de metode

de criptare simetrica folosite foarte frecvent si anume cifrurile

stream si cifrurile block.

Cifrurile stream opereaza pe un sigur

bit, byte sau word si implementeaza un fel de mecanism recurent

datorita caruia cheia se schimba continuu.

Un cifru

block este denumit asa pentru ca metoda cripteaza

informatia in blocuri de date pe care le decripteaza folosind

aceasi cheie.

Cifrurile stream sunt la randul lor de mai

multe tipuri, dar cele mai folosite sunt cifrurile stream auto-sincronizate si

cifrurile stream sincronizate.

Cifrurile block pot efectua criptarea in mai multe

moduri; dintre care urmatoarele sunt cele mai importante:

(a) Electronic

Codeblock (ECB) - reprezinta modul cel mai simplu, in care

cheia este utilizata pentru a transforma un bloc din textul normal intr-un

bloc de text criptat. Deci, doua blocuri identice de text normal vor

genera intotdeauna acelasi bloc de text criptat. Desi este cel mai

utilizat cifru block, acesta nu este foarte rezistent in cazul unor

atacuri brute-force.

(b) Cipher Block

Chaining (CBC) - acest mod adauga un mecanism de

recurenta metodei de criptare. In CBC, blocul de text normal

inainte de criptare se va transforma in rezultatul unei functii sau-exculsiv

intre blocul de text in clar si blocul de text criptat precedent. In

acest mod, prin criptarea a doua blocuri de text normal nu se va

obtine acelasi rezultat.

(c) Cipher

Feedback (CFB) - este o implementare a cifrurilor stream

autosincronizate in cifrurile block. Modul CFB permite

datelor sa fie criptate in unitati mai mici decat marimea

blocului de date, fapt care poate fi util in unele aplicatii cum ar fi

criptarea interactiva a datelor introduse de la un terminal. Daca se

foloseste modul CFB cu 1 byte, spre exemplu, fiecare caracter care

este receptionat este plasat intr-un registru de aceasi marime

cu blocul, este criptat, iar blocul este trimis. La destinatar, textul criptat

este decriptat iar bitii recurenti din bloc (tot ce este atsat

in fata acelui byte) sunt eliminati.

(d) Output

Feedback (OFB) - este o implementare in cifrurile block similara

din anumite puncte de vedere cu un cifru stream sincron. OFB previne

generarea aceluiasi text criptat din doua texte normale identice

utilizand un mecanism intern de recurenta care este independent atat

de textul normal cat si de textul criptat.

RETELE LAN

FARA FIR

O noua tehnologie in domeniul retelelor

incearca sa se impuna in momentul actual , cea a retelelor LAN in locul

cablurilor , ca mediu de transmisie a datelor , este luat de undele radio sau

infrarosii . O retea

WLAN (Wireless Local Area Network ) este un sistem flexibil de comunicatii de

date , folosit ca o extensie sau o alternativa la reteaua LAN prin cablu ,

intr-o cladire sau un grup de cladiri apropiate . Folosind undele

electromagnetice , dispozitivele WLAN transmit si primesc date prin aer ,

eliminand necesitate a cablurilor si

transformand reteaua intr-un LAN mobil .

Astfel , daca o firma are un WLAN , la mutarea in alt sediu nu este

nevoie de cablari si gauriri in pereti si plafoane pe care acestea le

presupun , ci pur si simplu se muta calculatoarele si reteaua poate

functiona imediat . Ce-i drept , in general retelele WLAN se folosesc impreuna

cu LAN-urile clasice , mai ales pentru parte de tiparire in retea pentru

legatura la server .

WLAN-urile

folosesc unde electromagnetice din domeniul radio si infrarosu . Primul

tip este cel mai raspandit , deoarece undele radio trec prin pereti si alte

obiecte solide , pe cand radiatia infrarosu , ca si lumina nu poate strapunge

obiectele opace si are o raza de acoperire mult mai mica . Totusi , si

acest din urma tip este luat in considerare de unele solutii , pentru

conectarea unor echipamente care nu se deplaseaza in timp ce se realizeaza transfer

de date.

Dupa cum am spus , in majoritatea cazurilor este necesara o legatura

intre WLAN si LAN . Acesta se

realizeaza prin asa numitele puncte de acces (acces points , AP) . Un punct de

acces , care este un emitator sau un receptor de unde radio se conecteaza

la un LAN prin cablu . El primeste , stocheaza si transmite date de

la/catre aparatele din WLAN si cele din LAN si are o raza de actiune care

merge de la 30 pana la 300 de metri . De exemplu echipamentele Air

Connect de la 3COM au o raza de actiune de 60 de metri , in cadrul unei

cladiri cu birouri standard . Aceste echipamente , folosite in aer liber , desi

nu sunt proiectate decat pentru folosirea in incaperi , ajung pana la 300 - 400

de metri .

Utilizatorii

acceseaza reteaua WLAN prin adaptoare speciale , care se prezinta sub forma

unor placi PCI sau ISA , pentru PC-urile desktop , sau a unor echipamente

externe , pentru notebookuri . Ele functioneaza ca si placile de retea

clasice , iar sistemele de operare instalate le trateaz ca pe placile de

retea . Practic , faptul ca exista o conexiune wireless in locul celei

prin cablu este transparent pentru sistemul de operare .

La faza de

configuratii ca si in cazul retelelor LAN , si la cele WLAN exista mai multe

topologii . Cea mai simpla este WLAN-ul independent . De fiecare dat cand doua

PC-uri se afla in zona de actiune a adaptoarelor lor WLAN , se poate stabili o

conexiune . Aceasta configuratie nu necesita o configurare speciala sau

administrare . Un punct de acces adaugat acestei configuratii dubleaza practic

raza de actiune , functionand ca un receptor .

Extinzand analogia

cu retelele LAN , punctul de acces functioneaza ca un hub, dubland distanta

maxima dintre PC-uri .

Cea de a doua

topologie este cea numita infrastructura , unde mai multe puncte de acces leaga

WLAN-ul de LAN-ul cablat , permitand utilizatorilor sa foloseasca eficient

resursele retelei . AP -urile nu fac doar legatura cu LAN-ul , ci si

gestioneaza traficul prin WLAN in raza lor de actiune . Mai multe AP-uri

pot acoperi chiar si o cladire foarte mare .

Comunicatia fara fir este limitata dew distanta

pe care o acopera un echipament WLAN , acesta din urma fiind o caracteristica a

puterii emitator / receptor . WLAN-urile folosesc celule , care aici se numesc micro-celule , pentru a

extinde zona de acoperire a WLAN-ului . O microcelula este

aria de acoperire a unui punct de acces . Principiul este asemanator cu al

telefoniei celulare . In orice moment un utilizator care dispune de un PC mobil

, dotat cu adaptor WLAN este asociat unei singure microcelule . Deoarece

microcelulele se suprapun partial la trecerea utilizatorului de la o

microcelula la alta nu se intrerupe comunictia dintre el si retea . Exista un

singur caz in care aceasta nu este

continua : daca se foloseste protocolul TCP/IP . La transferul datelor prin

TCP/IP si la trecerea de la o microcelula la alta , punctul de atasament la

retea se schimba (deoarece s-a schimbat AP-ul ) , dar adresa IP nu se

modifica .

Acest lucru poate duce la pierderea de pachete . Insa chiar si acest caz ,

exista solutii de refacere a conexiunii fara pierderea datelor . Mobile IP de

la 3COM lucreaza astfel : la trecerea de la AP la altul , adaptorul WLAN lasa

primului AP adresa celui de al doilea astfel incat toate pachetele sunt rutate de

la primul la al doilea punct de acces si utilizatorul nu sesizeaza faptul ca a

schimbat AP-ul .

SECURITATEA RETELELOR WLAN

Tehnica Wireless LAN sau , pe scurt WLAN, este o alternativa binevenita

la "salata

de cabluri", care s-a format in anumite firme si chiar case private,

datorita retelelor pe

cablu. Retelele WLAN se instaleaza repede, acopera o suprafata destul

de mare si

lucreaza la preturi destul de mici. Datorita permanentelor progrese in

domeniu, retelele WLAN ating viteze tot mai mari, si cu exceptia putinor

cazuri, sunt in stare sa furnizeze largimi de banda suficient de bune pentru

toate prelucrarile obisnuite.

Un WLAN, ca si un LAN clasic are nevoie de

un mediu fizic prin care sa se faca transmiterea unei purtatoare de semnal. Se

pot folosi unde infrarosii sau frecvente radio. Pentru undele radio, banda de

frecventa este 2.4 GHz si 5GHz. In majoritatea tarilor, aceste valori nu sunt

rezervate pentru dispozitive licentiate, ca atare nu necesita licente

guvernamentale speciale pentru functionare. Nu este exclus ca o retea wireless

sa se conecteze la o retea care foloseste fire.

Standardul prevazut pentru WLAN este 802.11, al carui comitet are ca

scop crearea de specificatii pentru WLAN-uri de mare performanta, precum si

securitate wireless,

interoperabilitate, calitatea serviciului (QoS). Exista si o asa-numita

Wi-Fi Alliance, care cuprinde producatori majori de dispozitive de tip

wireless.

Mediile in care ar fi necesara folosirea unui WLAN sunt cele in care:

. Sunt necesare viteze apropiate de cele ale

LAN-ului

. Se extind rapid

. Exista dificultati mari in dispunerea

cablurilor (ex cladiri istorice)

. Trebuie create legaturi intre retele LAN

intr-o zona metropolitana

. Cer birouri temporare care sa beneficieze

de LAN

WLAN-urile sunt deci de doua feluri:

. WLAN in interiorul cladirilor

. WLAN care care leaga cladiri

Firewall

Un

firewall se poate defini ca fiind un paravan de protectie ce poate

tine la distanta traficul Internet, de exemplu hackerii, viermii

si anumite tipuri de virusi, inainte ca acestia sa

puna probleme sistemului. In plus, acest paravan de protectie poate

evita participarea computerului la un atac impotriva altora, fara

cunostinta utilizatorului.

Utilizarea unui paravan de protectie este importanta in special

daca reteaua sau computerul de protejat sunt conectate in

permanenta la Internet.

O alta definitie a unui firewall, poate fi formulate astfel : un firewall este o aplicatie sau un

echipament hardware care monitorizeaza si filtreaza permanent

transmisiile de date realizate intre PC sau reteaua locala si

Internet, in scopul implementarii unei 'politici' de filtrare.

Aceasta politica poate insemna:

- protejarea resurselor

retelei de restul utilizatorilor din alte retele similare -

Internetul -> sunt identificati posibilii 'musafiri'

nepoftiti, atacurile lor asupra PC-ului sau retelei locale

putand fi oprite.

- controlul

resurselor la care au acces utilizatorii locali (din LAN).

De fapt, un firewall,

lucreaza indeaproape cu un program de routare, examineaza fiecare

pachet de date din retea (fie cea locala sau cea exterioara) ce

va trece prin serverul gateway pentru a determina daca va fi trimis mai

departe spre destinatie.

Un firewall include de asemenea

sau lucreaza impreuna cu un server proxy care face cereri de pachete

in numele statiilor de lucru ale utilizatorilor. In cele mai intalnite

cazuri aceste programe de protectie sunt instalate pe calculatoare ce

indeplinesc numai aceasta functie si sunt instalate in fata

routerelor.

Solutiile

firewall se impart in doua mari categorii: prima este reprezentata de

solutiile profesionale hardware sau software dedicate protectiei

intregului trafic dintre reteaua unei intreprinderi (institutii,

serverele marilor companii publice) si Internet; iar cea de a doua

categorie este reprezentata de firewall-urile personale dedicate

monitorizarii traficului pe calculatorul personal.

Astfel, un firewall este folosit

pentru doua scopuri:

pentru a pastra in afara

retelei utilizatorii rau intentionati (virusi, viermi

cybernetici, hackeri, crackeri)

pentru a pastra utilizatorii

locali (angajatii, clientii) in retea

Politica Firewall-ului

Inainte de a

construi un firewall trebuie hotarata politica sa, pentru a sti care

va fi functia sa si in ce fel se va implementa aceasta functie.

Politica

firewall-ului se poate alege urmand cativa pasi simpli:

alege ce servicii va deservi firewall-ul

desemneaza grupuri de utilizatori care vor fi protejati

defineste ce fel de protectie are nevoie fiecare grup de

utilizatori

pentru serviciul fiecarui grup descrie cum acesta va fi protejat

scrie o declaratie prin care oricare alte forme de access sunt o

ilegalitate

Politica va deveni

tot mai complicata cu timpul, dar deocamdata este bine sa fie

simpla si la obiect.

Clasificari

Paravanele de protectie pot fi clasificate dupa:

- stratul din

stiva de retea la care opereaza

- modul de

implementare

Ce 'poate' si ce 'nu poate'

sa faca un paravan de protectie?

Un firewall poate sa:

- monitorizeze

caile de patrundere in reteaua privata, permitand

in felul acesta o monitorizare mai buna a traficului si deci o

detectare mai usoara a incercarilor de infiltrare;

- blocheze la

un moment dat traficul spre si dinspre Internet;

- selecteze

accesul in spatiul privat pe baza informatiilor continute

in pachetele de date;

- permita

sau interzica accesul la reteaua publica, de pe anumite

statii de lucru specificate;

- si, la

fel de important, poate izola spatiul privat de cel public, realizand

interfata intre cele doua.

De asemenea, un firewall nu poate:

- interzice

importul/exportul de informatii daunatoare vehiculate ca

urmare a actiunii rautacioase a unor utilizatori

apartinand spatiului privat (ex: casuta

postala si atasamentele);

- interzice

scurgerea de informatii pe alte cai care ocolesc paravanul de

protectie (acces prin dial-up ce nu trece prin router);

- apara

reteaua privata de utilizatorii ce folosesc sisteme fizice

mobile de introducere a datelor in retea (dispozitiv USB, discheta,

CD, etc.)

- preveni

manifestarea erorilor de proiectare ale aplicatiilor ce

realizeaza diverse servicii, precum si punctele slabe ce decurg

din exploatarea acestor greseli.

Configurarea unui firewall

Am ales ca solutie software "Outpost Firewall

2008"

Instalarea si

configurarea unui astfel de program pe sisteme Windows este relativ usoara

Continuam cu Next pana cand instalarea va incepe in directorul de

instalare default:

C:Program

FilesAgnitumOutpost Firewall Pro

In timpul instalarii vor aparea 2 ferestre de genul urmator:

Bifati si instala i si aceste

componente adi ionale, necesare soft-ului.

Configurare

2.1. Dupa

finalizarea instalarii programul va va oferi o ferestra de configurare

a Firewall - ului prin 2 metode.

1. Modul Normal:

este recomandat majorita ii utilizatorilor

intrucat nu cere cunostin e foarte avansate de

configurare.

2. Modul Advanced:

Vor aparea cateva op iuni de configurare

pentru modulul anti-spyware al programului peste care vom trece:

Clic pe Next si

expertul de configurare a incheiat instalarea.

Restartam sistemul.

Dupa restartarea

sistemului n-i se va cere o cheie de inregistrare.

Introducem cheia de

inregistrare a produsului.

Odata ce

produsul a fost inregistrat, deschidem "Settings" si vedem cu ce optiuni de

configurare avansata avem.

In partea stanga observam sub modul firewall 3 module de retea pe care firewall - ul, prin reguli

specifice le controleaza astfel:

Firewall policy (general vorbind

reprezinta o regula de comportare a firewall-ului cu privire la diferite

componente externe care interactioneaza cu internetul):

Block All (blocheaza toate conexiunile

atat inbound cat si outbound)

Block Most (blocheaza toate conexiunile

atat inbound cat si outbound cu exceptia celor care sunt configurate manual de catre utilizator sau automat printr-o asa numita "white list" de catre program)

Rules Wizard (atunci cand aceasta optiune este activa firewall-ul este in asa numita stare de "learning mode"

ceea ce inseamna ca orice program care nu este filtrat automat de catre el si

va cere "sa comunice" cu internetul, de regula o mica ferestra va aparea si

va "intreba" utilizatorul daca, componenta respectiva se poate sau nu conecta la internet.

Allow Most (permite

toate comunicatiile care nu sunt

explicit blocate)

Disable (dezactiveaza firewall - ul permi and tuturor conexiunilor sa aiba loc)

De asemenea

observam o optiune: "Run in stealth mode" (ruleaza in modul

invizibil)

Aceasta

optiune este bifita in mod automat (calculatorul nu va raspunde

la asa numitele "port scans" acest lucru facandu-l invizibil persoanelor

rau inten ionate) .

Network rules (reguli de re ea) - in dreptul acestui tab in dreapta avem afi ate o serie de programe si servicii windows (cu extensia .exe) care sunt

incadrate sub 3 subcategorii:

·Blocked (process sau programe blocate)- aici vom gasi de regula

executabilele unor programe pe care le-am adaugat explicit la aceasta subcategorie

sau pe care firewall-ul lea blocat din motive de securitate.

Custom access (Reguli stabilite in mod manual de catre utilizator)

- de regula in aceasta subcategorie intra toate modulele

programelor adaugate si configurate manual de catre utilizator prin

intermediul Modulului Rules Wizard (Learning Mode).

Trusted (Sigure) - procese adaugate manual ale caror module de conectare

sunt implicit permise.

Eventual o serie de

procese si programe care apartin sistemului de operare sunt de asemenea incadrate

la aceasta ultima subcategorie.

LAN Settings (Setari privind

Re eaua locala) - acest tab va arata in

modul urmator:

(evident cu exceptia ip-ului care este unic si diferit de ceea ce

se vede mai jos)

Op iunile NetBIOS,

Trusted si NAT Zone ne permit sa asignam retelei tipul din care face parte.Daca nu esti sigur din ce categorie

face parte o re eaua ta e bine sa sa

fie lasat asa cum este:

Atack Detection (Detectia unui

atack) - prezinta 3 nivele

1) Maximal

(Protectie maxima) - este raportat

fiecare scanare a retelei; sunt detectate toate atacurile externe retelei

Ethernet.

2) Optimal

(Protectie optima) - raporteaza un atac daca mai multe porturi sunt scanate

sau daca un anumit port este scanat de mai mult ori si care este stiut ca este

folosit cel mai des in atacuri. Mai detecteaza fenomenul de IP flood si

adrese duplicate ale IP-urilor.

3) Custom Settings

(Setari Manuale) - mod

presetat de firewall daca utilizatorul creaza sau modifica orice regula

Actiuni atunci cand este detectat un atac:

Block intruder IP adress for: x minutes (blocheaza adresa ip a

"atacatorului" timp de un numar (in minute) stabilit de utilizator sau

prestabilit de catre firewall)

Aparitia unor semnale audio sau vizuale cu referire la atac.

Se mai gaseste

si o Lista de Excludere pe baza careia se poate adauga o anumita

adresa IP,domeniu si porturi definite de utilizator care sa fie excluse de

filtrare in acest mod permitandu-se accesul nerestrictionat la acele resurse.

Host Protection (Protectia gazdei) - Unele aplicatii pot fi

identificate ca facand parte din programe legitime si pot sa-si

desfasoare activitatea din partea acesteia. Spre exemplu unii troieni pot

fi injecta i intr-un computer ca facand parte

dintr-un modul al unei aplicatii legitime (ex - un navigator) si in acest

mod ca tigand privilegiile necesare persoanei care a creat

acest troian.

Acest modul

incearca sa asigure o cat mai buna protec ie impotriva acestor genuri de atacuri.

Este structurat pe 3

nivele:

Maximum (Protec ie maxima) -

Controlul de tip Anti - Leak monitorizeaza toate activita ile sistemului.

toate cererile de accesare a re elei din partea unor

componente noi sau modificate de la ultima accesare sunt monitorizate.

lansarea executabilelor noi sau a celor modificate este

monitorizata.

Advanced (Protec ie avasanta) -

vezi toate optiunile de mai sus

Optimal (Protec ie optima) -

marea majoritate a aplicatiilor periculoase sunt

monitorizate.

cererile executabilelor care s-au modificat de la ultima verificare, la

re ea sunt

monitorizate.

Low (Protec ie scazuta) - Controlul Anti-Leak este

dezactivat.

cererile executabilelor care s-au modificat de la ultima verificare, la

re ea sunt

monitorizate.

Obs: Toate aceste modificari ale executabilelor i alte opera iuni care se aplica anumitor componente ale diferitelor aplicatii sunt

intr-o continua modificare datorita interactiunii

unor module ale acestora cu sistemul de operare.

Aceste "schimbari" sunt monitorizate de

o asa numita "Component Control" (prezenta la majoritatea firewall-urilor

personale) ea fiind resposabila de detectarea acestor schimbari.

Datorita acestor modificari continue a unor programe recomand dezactivarea

acestei presetari din

simplul motiv de a scapa de

o "bombardare" aproape constanta cu mesaje de avertizare.

Apasam Customize .

Trecem peste

prezentarea modului anti-spyware cu mentiunea ca daca nu avem cuno tin e minime despre termenul de spyware este bine

sa lasam active optiunile "by default".

Modulul "Mail

Scanner" - (filtreaza e-mail-urile primite si trimise au ajutorul

unor reguli prestabilite sau stabilite de catre utilizator prin

intermediul unui filtru de ata amente e - mail).

Web Control (Controlul in timpul

navigarii pe Web) - Ne lasa sa creeam reguli specifice

privind accesul la anumite site - uri sau/ i mesaje e - mail. Practic

filtrul acestui modul blocheaza con inut activ care este

considerat mali ios. (scripturi,

reclame (ads),

elemente active poten ial periculoase .a).

Logging Level (aici se

stocheaza toate informa iile cu privire la

activita ile inregistrate de catre modulele

programului asupra activita ii sistemului)

Astfel asa numitele

log'uri sunt clasificate si ele func ie de fiecare

categorie a programului prezentate mai sus.

In acest mod am

incercat sa prezint in linii mari cum sa configuram "Outpost

Firewall Pro 2008"

Bibliografie

Mueller, Scott. (1999) .PC Depanare si modernizare, Bucuresti:

Editura Teora

Nicolae, Constantin. (2003) Calculatorul

personal, Bucuresti, Editura Niculescu

Rosenthal, Joel.( PC Repair and Maintenance: A Practical Guide, Charles River: Media

Mirescu, S.C., s.a.(2004) -

Laborator tehnologic. Lucrari de laborator si fise de lucru,

Vol. I si II., Bucuresti, Editura Economica Preuniversitaria

https://www.stilxxi.ro

https://www.referatele.com

https://www.drogoreanu.ro

https://www.scritube.com

James Chellis - "

Elemente fundamentale ale retelelor de calculatoare "Editura ALL 2000

Lisa Donald, James

Chellis - Windows 2000 Server Editura ALL 2001

Paul Robichaux, James

Chellis - Windows 2000 Network Infrastructure Administration Editura ALL 2001

Scott Mueller - PC

Depanare si Modernizare Volumul 1

si 2 Editrua Teora 2003, Editia a IV-a

Stuart McClure, Joel

Scambray, George Kurtz - Securitatea Retelelor Editura Teora 2002

Dragos Acostachioaie,

Ovidiu Ene - Free BSD, Utilizare,

Administrare, Configurare Editura Polirom 2005

Adrian Munteanu, Valerica

Greavu Serban - Retele locale de calculatoare, Proiectare si Administrare

Editura Polirom 2003

Charles Perkins, Matthew

Strebe, James Chellis - MCSE : NT Workstation 4 Editura ALL 2000

Gil Held, Kent Hundley -

Arhitecturi de securitate Cisco Editura Teora 2001

Auxiliare Curriculare :

a.

Stanica Giovanna Maria, Ivanescu Elena - Instalare Software

b. Iordache Florin, Mojzi

Mihai - Comunicatii de date si retele de calculatoare

c.

Ciobanu Maria Violeta, Calen Florin - Sisteme de operare in retea

*** Colectia Revistelor

CHIP